Jedes Mal, wenn ein Kunde sagt „Wir müssen mal Governance angehen”, meint er eigentlich etwas anderes.

Er meint: Wir haben das Gefühl, die Kontrolle zu verlieren. Teams-Gruppen wachsen unkontrolliert, niemand weiß mehr, wer für was verantwortlich ist, und extern geteilte Dokumente sind irgendwo da draußen – hoffentlich beim richtigen Empfänger.

Das Ergebnis ist oft ein Projekt, das nie startet – weil Governance nach einem Monatsprojekt klingt, das irgendwann priorisiert wird. Und irgendwann kommt nie.

Die gute Nachricht: Für 80% der Probleme braucht ihr 10% der oft beschworenen Governance-Maßnahmen. Der Rest ist nice-to-have, das ihr bei echtem Bedarf nachrüsten könnt.

Warum jetzt? Der Copilot-Effekt verändert die Dringlichkeit

Governance war früher ein Ordnungsthema. Heute ist es ein KI-Qualitätsproblem.

Sobald Microsoft 365 Copilot im Spiel ist, werden schlechte Datenhaltung und unklare Strukturen direkt sichtbar: Copilot liefert Antworten aus dem gesamten Tenant – inklusive veralteter Dokumente, falsch abgelegter Entwürfe und Sites ohne klaren Verantwortlichen. Was früher nur nervig war, wird jetzt zum Compliance-Risiko und Vertrauensproblem.

Wer Copilot ernsthaft einsetzen will, braucht eine saubere Basis. Und die beginnt nicht mit einem Tool oder einer Policy-Bibliothek – sondern mit vier konkreten Regeln.

Die vier Baseline-Regeln (die wirklich zählen)

1. Namens- und Lifecycle-Regeln für Teams und Sites

Der häufigste Treiber von M365-Chaos: Teams und SharePoint-Sites werden ohne Konvention angelegt. Nach einem Jahr hat niemand mehr Überblick, was aktiv ist, wer verantwortlich ist und was gelöscht werden kann.

Das Minimum, das hilft:

- Namensschema – z.B.

DEPT-PROJEKT-ThemaoderKD-Müller-Angebot2026– wird einheitlich vorgegeben und eingehalten - Owner-Pflicht – mindestens zwei Owner pro Team/Site; kein Owner = kein Zugang für neue Mitglieder

- Lifecycle-Review alle 180 Tage – eine einfache Automatisierung via Power Automate fragt Owner: „Braucht ihr das noch?” Wer nicht antwortet, bekommt eine Archivierung angekündigt

Das klingt banal. Ist es auch. Und es wirkt sofort.

2. Gästezugriff: bewusst steuern, nicht aus Versehen öffnen

Externer Zugriff ist in M365 by default zu offen. In vielen Tenants können Nutzer selbstständig externe Gäste einladen – ohne IT, ohne Review, ohne Protokoll.

Das reicht als Basis:

- Gäste kommen nur über einen definierten Prozess – Anfrage via Ticket oder Formular, kurze Prüfung, befristeter Zugriff

- Externe Sharing-Defaults auf „Existing guests only” oder zumindest „New and existing guests” setzen – nicht „Anyone with a link”

- Regelmäßiger Gäste-Review (quartalsweise reicht): Wer ist noch aktiv? Wer wird nicht mehr gebraucht?

Das ist keine technische Raketenwissenschaft – aber ohne diese Regel landen Vertragsunterlagen, Angebote und Strategiepapiere unkontrolliert außerhalb des Unternehmens.

3. SharePoint-Struktur: weniger Sites, klarere Verantwortung

Schatten-Intranets entstehen nicht aus böser Absicht. Sie entstehen, weil jeder schnell eine Site anlegen kann – und niemand danach fragt, ob sie gewartet wird.

Die Minimalregel: Jede SharePoint-Site hat genau einen namentlich benannten Verantwortlichen. Kein Verantwortlicher = keine neue Site.

Das setzt voraus:

- Eine schlank gehaltene Site-Übersicht (SharePoint Admin Center genügt im Einstieg)

- Klare Eskalationspfade: Was passiert, wenn ein Verantwortlicher das Unternehmen verlässt?

- Optional: Hub-Sites für zusammengehörende Bereiche, damit die Navigation nicht zu einem Klick-Dschungel wird

4. Sensitivity Labels und DLP: minimal anfangen, nicht alles auf einmal

Information Protection klingt nach Enterprise-Projekt. In der Praxis reichen am Anfang zwei bis drei Sensitivity Labels, die konsequent genutzt werden:

Intern(Standard-Label für alles, was nicht nach außen soll)Vertraulich(für Personaldaten, Finanzdaten, Kundendaten)Öffentlich(für explizit freigegebene Inhalte)

Dazu eine DLP-Policy, die verhindert, dass Vertraulich-gelabelte Dokumente per unsicherer Methode geteilt werden – z.B. als unsignierter Link.

Mehr braucht ihr am Anfang nicht. 30-Label-Hierarchien und vollautomatisierte Auto-Labeling-Pipelines sind Folgeschritte – wenn die Basis sitzt.

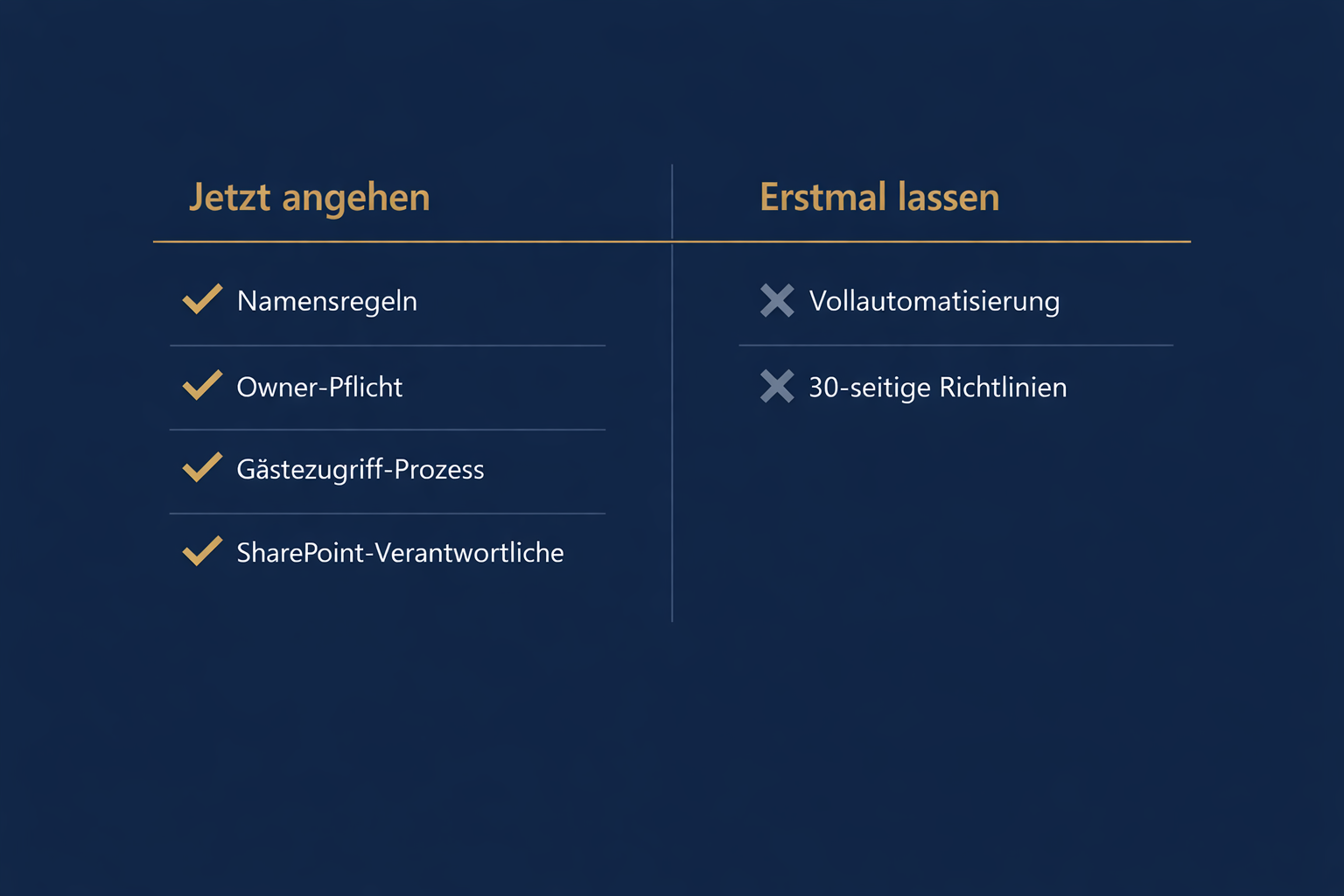

Was ihr erstmal weglassen könnt

Zwei häufige Governance-Fallen:

Vollautomatisierung aller Provisioning-Prozesse. Ja, ein Self-Service-Portal mit automatisiertem Teams-Provisioning und Lifecycle-Logik ist sinnvoll – langfristig. Kurzfristig kostet es Wochen Einrichtungszeit und blockiert den eigentlichen Fortschritt. Manuelle Prozesse, die funktionieren, schlagen automatisierte Prozesse, die niemand nutzt.

30-seitige Governance-Richtlinien, die niemand liest. Policy-Dokumente haben ihren Platz. Aber ein 30-seitiges PDF, das einmal erstellt, einmal in SharePoint abgelegt und nie wieder geöffnet wird, ist kein Governance-Instrument – es ist eine Dokumentation ohne Wirkung. Besser: Zwei Seiten mit klaren Regeln, die Führungskräfte verstehen und kommunizieren können.

Wann zahlt sich die Baseline aus?

Sofort. Nicht nach einem Jahr.

Wenn die vier Baseline-Regeln konsequent umgesetzt sind, passiert Folgendes innerhalb der ersten 90 Tage:

- IT-Support-Tickets rund um Zugriffsrechte und „wer verwaltet das?” reduzieren sich spürbar

- Externe Sharing-Vorfälle gehen zurück – oder fallen beim nächsten Review auf, bevor sie zum Problem werden

- Copilot liefert verlässlichere Antworten, weil weniger veraltete und falsch abgelegte Dokumente im Index landen

- Neue Mitarbeiter finden sich schneller zurecht, weil die Struktur erkennbar ist

Governance ist kein Selbstzweck. Sie ist die Infrastruktur, auf der produktives Arbeiten aufbaut – und die Grundlage, auf der KI-Werkzeuge wie Copilot verlässlich funktionieren können.

Der nächste Schritt

Wenn ihr noch nicht wisst, wo ihr anfangen sollt: Ein kurzer Ist-Stand-Check zeigt meist in wenigen Stunden, welche der vier Bereiche am dringlichsten sind.

Wir machen das als Quickstart:

- Ist-Stand aufnehmen (Zugriffsrechte, Site-Struktur, Labels)

- Minimal-Policies definieren und schriftlich fixieren

- Technisch umsetzen – in den meisten Fällen ohne Custom Development

- Team-Enablement: 60 Minuten, damit alle wissen, was gilt und warum

→ Erstgespräch buchen – oder schreib uns direkt über das Kontaktformular.